苹果M1芯片成为下一个主要攻击目标

来源:内容编译自「gadgetguy」,谢谢。

摩尔芯闻

您的半导体行业内参,每日精选8条全球半导体产业重大新闻解读,一天只花10分钟,享受CEO的定制内容服务。与30万半导体精英一起,订阅您的私家芯闻秘书!欢迎订阅摩尔精英旗下更多公众号:摩尔精英、半导体行业观察、摩尔App

公众号

咬苹果M1芯片

有多大问题?

卡巴斯基不是对苹果M1芯片恶意软件的唯一警告

如何防范Apple M1芯片恶意软件

追踪电子邮件或社交媒体中的未知链接

下载可疑文件或应用程序,尤其是来自社交媒体提及的文件或应用程序

从不受信任的来源安装应用程序–仅适用于Apple Apps商店

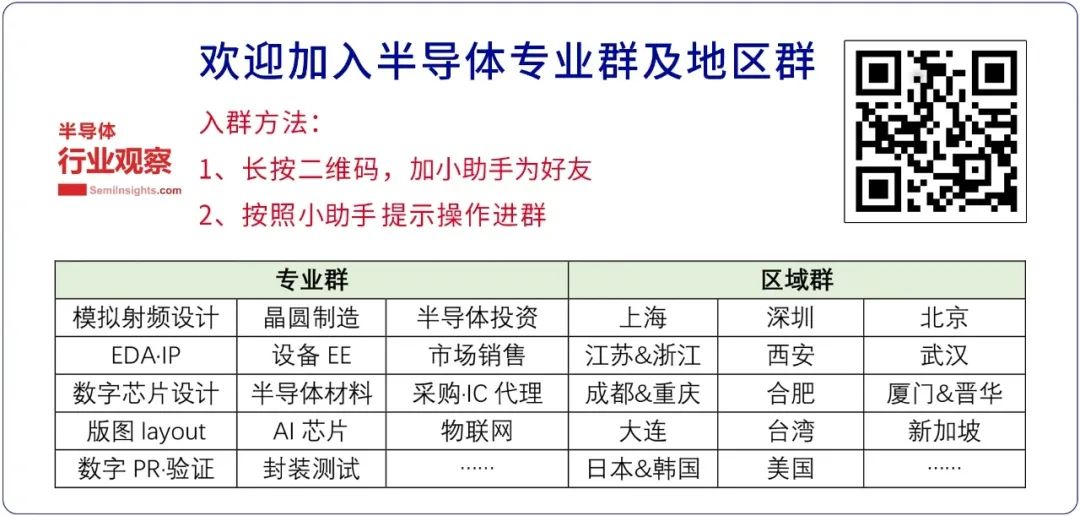

半导体行业观察

最有深度的半导体新媒体,实讯、专业、原创、深度,50万半导体精英关注!专注观察全球半导体最新资讯、技术前沿、发展趋势。《摩尔精英》《中国集成电路》共同出品,欢迎订阅摩尔旗下公众号:摩尔精英MooreElite、摩尔芯闻、摩尔芯球

公众号