惊曝:新型萤火虫攻击能够从LED电源指示灯恢复设备声音

时长

02:57

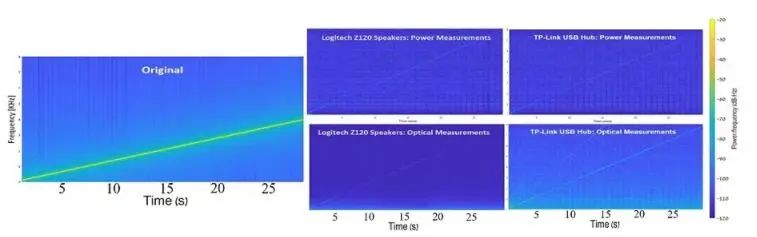

谷歌:Google Home Mini,Google Nest Audio; 罗技:Z120扬声器,S120扬声器; JBL:JBL Go 2; 索尼:SRS-XB33,SRS-XB43; CREATIVE:Pebble扬声器; TP-Link:TP-Link UE330 USB分线器; Miracase:Miracase USB分线器MHUB500型号; 树莓派:3、4。

参考资料:

【1】https://thehackernews.com/2021/08/new-glowworm-attack-recovers-devices.html

【2】https://securityaffairs.co/wordpress/121158/hacking/glowworm-attack-spy-conversations.html

【3】https://www.nassiben.com/glowworm-attack

往期精选

1 | |

2 | |

3 |

点击“在看”鼓励一下吧